アサヒ、アスクル、病院…世界を襲う「ランサムウエア」の恐怖、ホワイトハッカーの格闘(テレ東プラス)

東京・大田区にある「お好み焼き 桃太郎」。店長は「スーパードライ一択」というほどのアサヒ推しだが、10月1日、アサヒの担当者から「サイバー攻撃による大規模システム障害が発生している」とのメッセージが届く。 10月3日、アサヒは、システム障害の原因が身代金要求型コンピュータウイルス=ランサムウエアによるサイバー攻撃だったと発表。この攻撃で受注や出荷のシステムがダウンし、事件の発覚から1カ月半たった今も、手作業での対応が続いている。

東京・秋葉原。企業を狙ったサイバー攻撃が横行する中で脚光を浴びているのが、一般社団法人「日本ハッカー協会」代表理事・杉浦隆幸さん(50)。杉浦さんは、ランサムウエア攻撃などのネット犯罪から企業や個人を守るためにアドバイスするホワイトハッカー。 その腕は折り紙つきで、去年アメリカで開催されたハッカーの技量を競う国際大会で、見事優勝した。

この日、杉浦さんが行うのは、特殊なソフトウエアを使わないと閲覧できない「ダークウェブ=闇サイト」の調査。画面に表示されたのは、アサヒグループに対するランサムウエア攻撃の犯行声明だった。 攻撃者は「キリン」と名乗るロシア系のハッカー集団で、そこには、アサヒの社内システムから盗み出したとみられる個人情報や財務情報などが掲載されている。 「この段階では、企業秘密に値するような情報はないと思う。(盗み出した情報は)27ギガバイトあると言っている。まだまだ他にデータはある。これからどうやって彼らが公開するのかがポイント」(杉浦さん)。 キリンは9323件のファイルを盗み出したと宣言。これらを公にさらされたくなければ、金を払うようにと要求している。 このような交渉の実態は当事者同士にしか分からないが、「ランサムウエアによる被害は、報道されているよりはるかに多い」と杉浦さん。 攻撃者の要求に従ってすぐに金を支払うことで、情報の漏えいなどを最小限にとどめ、事態の収拾を図る企業も多い。

Page 2

10月、通販大手「アスクル」はランサムウエアの攻撃を受け、個人情報の漏えいも見つかった。その影響は、地域の医療を支える町のクリニックにも。 東京・北区にある「いとう王子神谷 内科外科クリニック」。医療用品は普通のサイトではなかなか手に入らないため、このクリニックはほとんどアスクルで調達しているが、すでに2週間ほど注文できない状況が続いていた。 多くの町のクリニックはスペースの制限もあり、在庫を多く抱えられない。伊藤博道院長は、注文したらすぐに届けてくれるアスクルを重宝しており、「死活問題…」と話す。

11月12日、アスクルはウェブサイトを通じた注文の受付を一部再開したが、実はその前日、ランサムウエア攻撃の被害が拡大したことを発表していた。11月に入っても、個人情報の流出が拡大していたのだ。 11月11日、日本ハッカー協会の杉浦さんがダークウェブを再度調査すると、アスクルに攻撃をしかけたとされる集団「ランサムハウス」が犯行声明を更新。1.1テラバイトのデータを盗み出したと主張している。A4の紙にして2億枚以上に相当する情報量だ。 そしてそこには、アスクルの新しい情報が公開されていた。事件発覚後にアスクルが顧客に送った謝罪メールが掲載されていたのだ。これが意味することとは――?

深刻さを増すランサムウエアの被害。中には、命の現場が狙われたケースも。 「大阪急性期・総合医療センター」(大阪市 住吉区)。救急診療など36の診療科があり、病床数は865床。大阪でも屈指の総合病院だ。 2022年11月、集中治療室で、患者の情報を映す大事なパソコンの画面が消えた。当時の映像には、手書きの血圧や心拍数を確認する看護師たちの姿が。

その日の正午に緊急会議が開かれ、ランサムウエアの攻撃を受けたことが現場に共有される。脅迫状は、サーバーに直結したモニターに映し出されていた。 「すべてのファイルは暗号化されました! 復元をご希望の場合 メールで連絡を 復元料金はビットコインで支払いを 料金はご連絡の早さによって変わります」 攻撃してきたのはハッカー集団「フォボス」で、ロシア系の攻撃者集団と見られる。 この身代金要求に対し、病院の判断は――。

Page 3

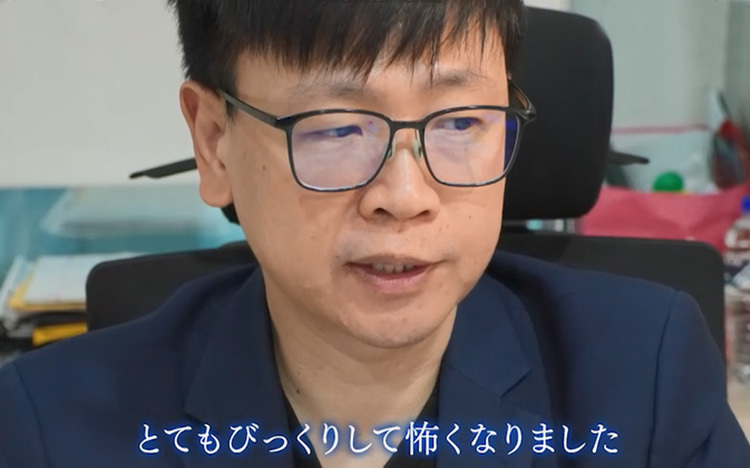

台湾を代表するホワイトハッカー・蔡松廷さん(47)、ハッカーネームは「TT」。日本をよく訪問する人物だ。この日は東京で、日本のサイバーセキュリティー企業「マクニカ」を訪れ、最近のサイバー攻撃について情報交換する。 そこで話題に上がったのは中国系の攻撃者集団「フアピ」。 「日本ではこの数年、『フアピ』の攻撃はあまり見られなかったが、今年になって攻撃が観測されている」(マクニカ セキュリティ研究センター 柳下元さん)。 「台湾で『フアピ』は、防御の検知を回避する新しい技術を使っている。台湾でメジャーなソフトウエアのこともよく調べている」(TT)。

TTは、2005年から台湾でサイバーセキュリティーの国際会議「ヒットコン」を開催。 世界のハッカーを台湾に集めて、ホワイトハッカーの育成に務めてきた。 台湾政府は1日平均280万回ものサイバー攻撃を受けているといわれ、その数は2年前の2倍以上に増えている。TTは、そんな状況を何とかしたいと戦ってきた。 「サイバー空間で攻撃者は勢力を増している。私たちは監視を続けて、サイバー戦争による被害を減らしたい」。TTは、複数の政府機関のセキュリティーアドバイザーも務めている。

TTが2017年に創設したハッカー企業「TeamT5」(台北市 松山区)。凄腕のハッカー5人が台湾をサイバー攻撃から守り抜くことを志し、今ではサイバー攻撃の分析で東アジアを代表する会社になっている。

攻撃者の分析を指揮しているのは、5人の創業メンバーの一人、最高技術責任者のチャールズ(李庭閣)。かつて台湾軍のサイバー部隊に所属しており、世界中の政府機関や企業にネットワークがある。 この日は、最近攻撃が頻発している集団について分析。チャールズたちがまず狙うのは、攻撃者が誰なのかを特定することで、攻撃に使われたソフトウエアのプログラムを探る。 「中国の関与が疑われる」。 ソフトウエアの中に痕跡があり、中国語が含まれていた。しかしこれだけでは、攻撃の首謀者を特定できないという。 「中国の攻撃者集団は10年以上にわたって発展し、エコシステムや、ビジネスモデルを確立している」(チャールズ)。

以前は、攻撃を仕掛けてくる集団はチーム単独で動いていることがほとんどだったが、最近は分業化が進み、悪意のあるソフトウエアを配送する集団と、インストールする集団が別のことも。つまり、攻撃の首謀者を特定することが難しくなっているのだ。 「私たちは、攻撃のツールにもっと注目していくべき。ツールがどのように進化するのかを監視し、攻撃を検知することにフォーカスする」(チャールズ)。 敵の全貌をいかにつかむか…チームの分析は続く。 そんな中、「TeamT5」の活動を脅かす事態が発生。それは、中国系とされる攻撃者集団からの大胆な挑戦状だった――。 ※「ガイアの夜明け」より