Androidに47件のセキュリティ脆弱性、Googleがパッチを配信

ふたたび、Androidセキュリティパッチのタイミングがやってきました。

2025年2月の「Androidのセキュリティに関する公開情報」によれば、Googleは自社のモバイルOSに影響する47件のバグに対応していますが、このうち1件は「限定的な標準攻撃の対象となっている可能性がある」としています。

言い換えれば、「ハッカーがこの脆弱性をすでに利用してしまっているかもしれない」ということ。

データを許可なく抜き取られる

これまでと同様に、今回のパッチもさまざまな問題に対応しています。

Androidのオートフィル機能を利用した攻撃から、クアルコムのチップを悪用してデバイス上でメモリの破壊を発生させるものまで広範囲にわたっています。

バグは重大度の観点でランク付けされており、システムの影響する部分にリンクされています。

Googleはセキュリティを担保するため、ハッキングの可能性について詳細な情報は提供しませんが、すでに悪用された可能性のある脆弱性にはCVE-2024-53104のラベルが付与されています

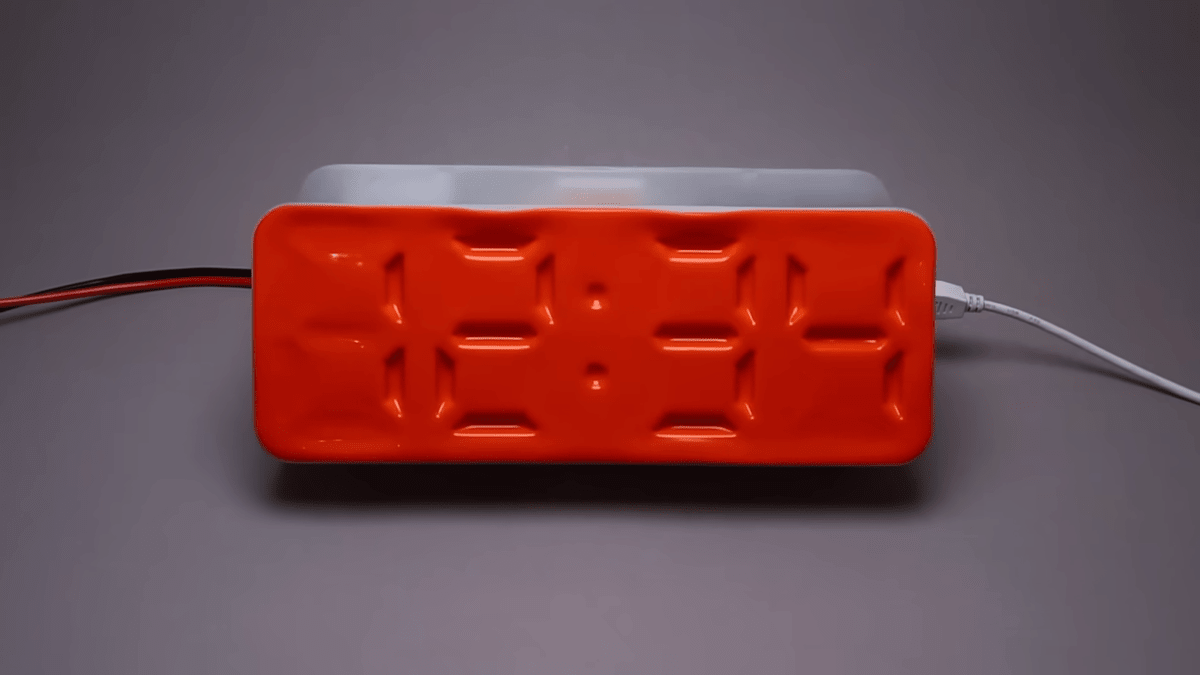

The Hacker Newsによると、外部接続されたUSBビデオデバイスによって引き起こされる可能性のある『アクセス権の拡大』に関連しています。

つまり、悪意のあるコードが、Androidをだまして、システムに対する特権レベルのアクセス権を、通常はサードパーティアプリからアクセスできない設定やデータへアクセスを与えてしまう可能性があります。

このためにはビデオフレームデータを巧みに操作して動作させなければなりませんが、この問題は2008年からLinuxのシステムの根幹に含まれていたと報告されています。

GrapheneOSによれば、このセキュリティホールを利用すれば「スマートフォンやタブレットからデータを許可なく抜き取ることができてしまう」とのこと。

ただし、この操作を行うにはデバイスに対して物理的なアクセスが必要です。

誰によって、どのように悪用された可能性があるのかといった詳細情報は公開されていませんが、最新のアップデートによってこの問題は解決できます。